Gyles Lewis

0

1344

112

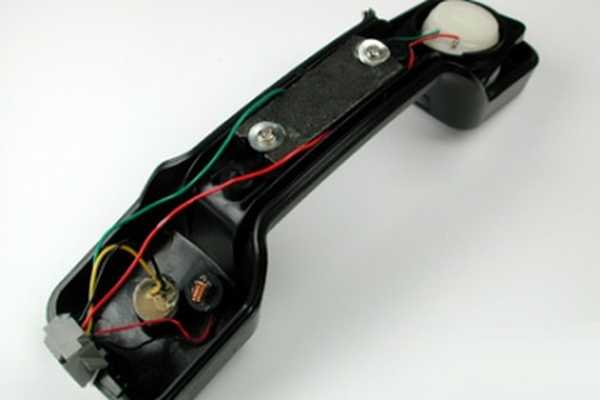

Quando apri un telefono, puoi vedere che la tecnologia all'interno è molto semplice. La semplicità del design rende il sistema telefonico vulnerabile alle intercettazioni surrettizie.

Quando apri un telefono, puoi vedere che la tecnologia all'interno è molto semplice. La semplicità del design rende il sistema telefonico vulnerabile alle intercettazioni surrettizie. - Le intercettazioni si verificano continuamente nei film di spionaggio e polizieschi. Spie e gangster sanno che il nemico sta ascoltando, quindi parlano in codice al telefono e tengono d'occhio i bug. Nel mondo reale, potremmo non pensare molto alle intercettazioni. Il più delle volte, supponiamo che le nostre linee telefoniche siano sicure. E nella maggior parte dei casi lo sono, ma solo perché a nessuno importa abbastanza da ascoltare. Se le persone volessero origliare, potrebbero collegarsi a quasi tutte le linee telefoniche abbastanza facilmente.

In questo articolo, esploreremo la pratica delle intercettazioni per vedere quanto sia semplice. Analizzeremo anche alcuni diversi tipi di intercettazioni telefoniche, scopriremo chi intercetta le linee telefoniche ed esamineremo le leggi che regolano questa pratica.

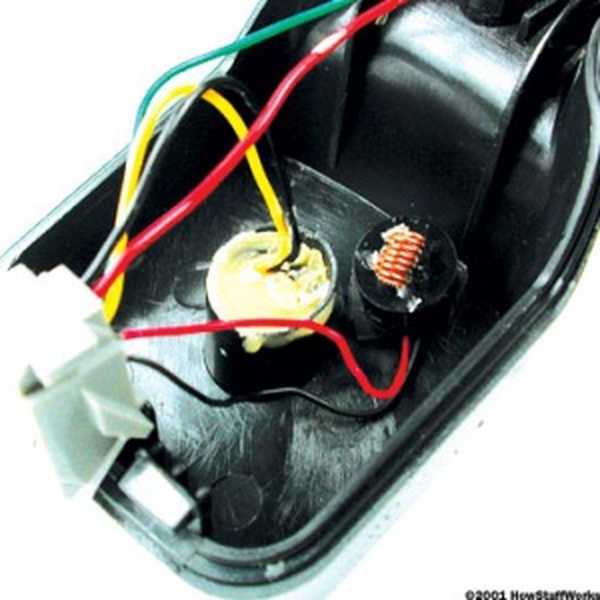

Per imparare come funzionano le intercettazioni, devi prima comprendere le basi dei telefoni. Se dai un'occhiata all'interno di un cavo telefonico, vedrai quanto sia semplice la tecnologia del telefono. Quando tagli il rivestimento esterno, troverai due fili di rame, uno con una copertura verde e uno con una copertura rossa. Questi due fili costituiscono gran parte del percorso tra due telefoni qualsiasi.

All'interno di un cavo telefonico standard, troverai un filo rosso e un filo verde. Questi fili formano un circuito come quello che potresti trovare in una torcia. Proprio come in una torcia, c'è un'estremità caricata negativamente e un'estremità caricata positivamente nel circuito. In un cavo telefonico, il filo verde si collega all'estremità positiva e il cavo rosso si collega all'estremità negativa. .com

All'interno di un cavo telefonico standard, troverai un filo rosso e un filo verde. Questi fili formano un circuito come quello che potresti trovare in una torcia. Proprio come in una torcia, c'è un'estremità caricata negativamente e un'estremità caricata positivamente nel circuito. In un cavo telefonico, il filo verde si collega all'estremità positiva e il cavo rosso si collega all'estremità negativa. .com I fili di rame trasmettono le onde sonore fluttuanti della tua voce come una corrente elettrica fluttuante. La compagnia telefonica invia questa corrente attraverso i fili, che sono collegati all'altoparlante e al microfono del telefono. Quando parli nel ricevitore, il suono produce fluttuazioni della pressione dell'aria che muovono il diaframma del microfono avanti e indietro. Il microfono è collegato in modo che aumenti o diminuisca la resistenza (sulla corrente che attraversa il filo) in sincronia con la fluttuazione della pressione dell'aria percepita dal diaframma del microfono.

La corrente variabile viaggia verso il ricevitore nel telefono dall'altra parte e sposta il driver dell'altoparlante di quel telefono. Il cuore del driver è un elettromagnete, che è attaccato a un diaframma e sospeso davanti a un magnete naturale. Il filo che trasporta la corrente elettrica variabile si avvolge attorno all'elettromagnete, conferendogli un campo magnetico che lo respinge dal magnete naturale. Quando la tensione corrente aumenta, il magnetismo dell'elettromagnete aumenta e si spinge più lontano dal magnete naturale. Quando la tensione diminuisce, torna indietro. In questo modo, la corrente elettrica variabile muove avanti e indietro il diaframma dell'altoparlante, ricreando il suono captato dal microfono all'altra estremità.

Nel suo percorso attraverso la rete telefonica globale, la corrente elettrica viene tradotta in informazioni digitali in modo che possa essere inviata in modo rapido ed efficiente su lunghe distanze. Ma ignorando questo passaggio del processo, puoi pensare alla connessione telefonica tra te e un amico come un circuito molto lungo che consiste in una coppia di fili di rame e forma un anello. Come con qualsiasi circuito, puoi collegarti di più carichi (componenti alimentati dal circuito) ovunque lungo la linea. Questo è ciò che fai quando colleghi un telefono aggiuntivo a una presa in casa tua.

Questo è un sistema molto conveniente, perché è così facile da installare e mantenere. Sfortunatamente, è anche molto facile abusarne. Il circuito che trasporta la tua conversazione esce da casa tua, attraverso il tuo quartiere e attraverso diverse stazioni di commutazione tra te e il telefono dall'altra parte. In qualsiasi punto lungo questo percorso, qualcuno può aggiungere un nuovo carico al circuito, allo stesso modo in cui si può collegare un nuovo apparecchio a una prolunga. Nelle intercettazioni, il carico è un dispositivo che traduce il circuito elettrico nel suono della tua conversazione.

Queste sono tutte le intercettazioni: collegare un dispositivo di ascolto al circuito che trasporta le informazioni tra i telefoni. Nelle prossime sezioni, esamineremo alcune specifiche intercettazioni telefoniche e scopriremo dove sono collegate al circuito.

-

Contenuti- Tecniche di base delle intercettazioni

- Intercettazioni: bug e nastro

- Intercettazioni allora e adesso

Abbiamo visto che toccare un filo è qualcosa come collegare un apparecchio al circuito elettrico che attraversa la tua casa. Quando si collega un elettrodomestico alla parete, l'elettrodomestico riceve energia dalla corrente elettrica che scorre in questo circuito. Anche la corrente in una linea telefonica fornisce alimentazione, ma trasporta anche informazioni, un modello di fluttuazioni di corrente che rappresenta le fluttuazioni della pressione atmosferica delle onde sonore. UN intercettazione telefonica è un dispositivo in grado di interpretare questi modelli come suoni.

Un semplice tipo di intercettazione è un normale telefono. In un certo senso, stai toccando la tua linea telefonica ogni volta che colleghi un altro telefono a casa tua. Questo non è considerato intercettazioni, ovviamente, poiché non c'è nulla di segreto al riguardo.

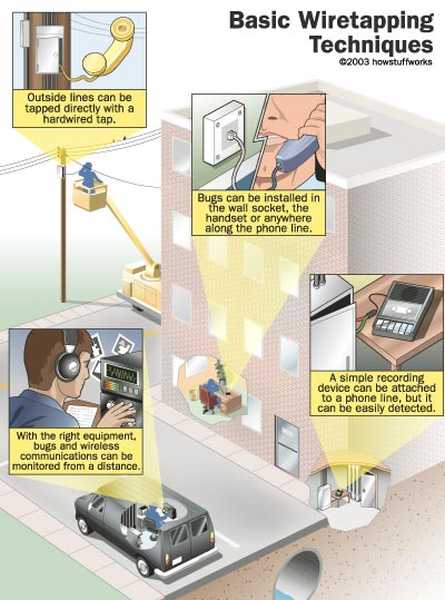

Gli intercettatori fanno la stessa cosa di base, ma cercano di nascondere il rubinetto alla persona che stanno spiando. Il modo più semplice per farlo è collegare il telefono da qualche parte lungo la parte della linea che corre all'esterno della casa. Per configurare un telefono per le intercettazioni, l'intercettatore taglia semplicemente una delle spine modulari (la parte che inserisci nel jack) da un pezzo di cavo telefonico in modo che i fili rosso e verde siano esposti. Quindi, il maschiatore collega l'altra estremità del cavo al telefono e collega i cavi esposti a un punto accessibile ed esposto sulla linea telefonica esterna.

Con questa connessione, l'intercettatore può utilizzare la linea del soggetto in tutti i modi in cui il soggetto la usa. L'intercettatore può ascoltare le chiamate ed effettuare chiamate. Tuttavia, la maggior parte delle intercettazioni disabiliterà il microfono del rubinetto, quindi funziona solo come dispositivo di ascolto. In caso contrario, il soggetto sentirebbe il respiro del maschiatore e verrebbe avvisato dell'intercettazione.

Questo tipo di intercettazione è facile da installare, ma presenta alcuni grossi inconvenienti se sei una spia. Prima di tutto, una spia dovrebbe sapere quando il soggetto utilizzerà il telefono in modo che possa essere presente per la chiamata. Secondo, una spia dovrebbe restare con le intercettazioni per sentire cosa sta succedendo. Ovviamente, è abbastanza difficile prevedere quando qualcuno risponderà al telefono e gironzolare intorno a una scatola di servizi della compagnia telefonica non è la strategia di intercettazione più segreta.

Per questi motivi, le spie useranno tipicamente una tecnologia di intercettazione più sofisticata per origliare un argomento. Nella sezione successiva, esamineremo i principali tipi di apparecchiature di intercettazione per vedere come le spie ascoltano senza far saltare la copertura.

Le apparecchiature per le intercettazioni includono microspie elettroniche, registratori ad attivazione vocale e ricevitori radio. Informazioni sulle apparecchiature di intercettazione e sulla sorveglianza elettronica.

Le apparecchiature per le intercettazioni includono microspie elettroniche, registratori ad attivazione vocale e ricevitori radio. Informazioni sulle apparecchiature di intercettazione e sulla sorveglianza elettronica. Nell'ultima sezione, abbiamo visto che la più semplice intercettazione è un telefono standard agganciato ai fili della linea telefonica esterna. Il problema principale con questo sistema è che la spia deve stare con il telefono per ascoltare la conversazione del soggetto. Esistono diversi sistemi di maschiatura che aggirano questo problema.

La soluzione più semplice è collegare una sorta di registratore alla linea telefonica. Funziona proprio come la tua segreteria telefonica: riceve il segnale elettrico dalla linea telefonica e lo codifica come impulsi magnetici su nastro audio. Una spia può farlo abbastanza facilmente con un normale registratore e alcuni cavi creativi. L'unico problema qui è che la spia deve mantenere costantemente la registrazione del nastro per riprendere qualsiasi conversazione. Poiché la maggior parte delle cassette ha solo 30 o 45 minuti di nastro su entrambi i lati, questa soluzione non è molto migliore dell'intercettazione di base.

Per renderlo funzionale, la spia ha bisogno di un componente che avvii il registratore solo quando il soggetto solleva il telefono. Registratori ad attivazione vocale, destinato all'uso di dettatura, assolve abbastanza bene a questa funzione. Non appena le persone iniziano a parlare in linea, il registratore si avvia. Quando la linea è morta, si spegne di nuovo.

Anche con questo sistema di raccolta, il nastro si esaurirà abbastanza rapidamente, quindi la spia dovrà continuare a tornare all'intercettazione per sostituire la cassetta. Per rimanere nascoste, le spie hanno bisogno di un modo per accedere alle informazioni registrate da una postazione remota.

La soluzione è installare un file insetto. Un bug è un dispositivo che riceve informazioni audio e le trasmette attraverso l'aria, solitamente tramite onde radio. Alcuni insetti hanno minuscoli microfoni che captano direttamente le onde sonore. Proprio come in qualsiasi microfono, questo suono è rappresentato da una corrente elettrica. In un bug, la corrente va a un file Radio trasmettitore, che trasmette un segnale che varia con la corrente. La spia allestisce un vicino ricevitore radio che raccoglie questo segnale e lo invia a un altoparlante o lo codifica su un nastro.

L'insetto raccoglie la corrente elettrica che rappresenta la tua conversazione e la trasmette alla stazione di ricezione nascosta della spia. .com

L'insetto raccoglie la corrente elettrica che rappresenta la tua conversazione e la trasmette alla stazione di ricezione nascosta della spia. .com Un insetto con un microfono può rilevare qualsiasi suono in una stanza, indipendentemente dal fatto che la persona stia parlando al telefono o meno. Ma un tipico bug di intercettazione non ha bisogno del proprio microfono, poiché il telefono ne ha già uno. Se la spia aggancia la cimice ovunque lungo la linea telefonica, riceve direttamente la corrente elettrica. Spesso, la spia aggancia il bug ai fili che si trovano effettivamente all'interno del telefono. Poiché le persone guardano molto raramente all'interno dei loro telefoni, questo può essere un ottimo nascondiglio. Ovviamente, se qualcuno sta cercando un'intercettazione, la spia verrà scoperta molto rapidamente.

Questo è il miglior tipo di intercettazione per la maggior parte delle spie. I bug sono così piccoli che è improbabile che il soggetto li scopra e, una volta installati, la spia non deve tornare sulla scena del crimine per tenerli in esecuzione. Tutte le complicate apparecchiature di registrazione possono essere tenute lontane dalle linee telefoniche, in un luogo nascosto. Ma poiché il ricevitore radio deve trovarsi nel raggio del trasmettitore, la spia deve trovare un punto nascosto vicino all'intercettazione. Il tradizionale punto di ricezione è un furgone parcheggiato fuori dall'abitazione del soggetto.

Ovviamente, uscire in un furgone e ascoltare le conversazioni telefoniche di qualcuno è completamente illegale per un civile. Ma la legge per il governo è un po 'più oscura. Nella prossima sezione, esamineremo la storia delle intercettazioni governative e scopriremo i problemi coinvolti nelle intercettazioni oggi.

Anche nei primi giorni di telefoni e telegrafi, le persone erano preoccupate per le intercettazioni. Negli anni '60 dell'Ottocento, prima ancora che il telefono moderno fosse inventato, molti tribunali statali negli Stati Uniti emanarono statuti che proibivano a chiunque di ascoltare comunicazione telegrafica. Nel 1890, il telefono moderno era ampiamente utilizzato, così come le intercettazioni. Da quel momento in poi, è stato illegale negli Stati Uniti per una persona non autorizzata ascoltare la conversazione telefonica privata di qualcun altro. In effetti, è persino illegale registrare la propria conversazione telefonica se la persona dall'altra parte non è consapevole che la stai registrando.

Storicamente, la legge non è stata così rigida per il governo. Nel 1928, la Corte Suprema degli Stati Uniti approvò la pratica delle intercettazioni telefoniche per la polizia e altri funzionari governativi, sebbene alcuni stati l'hanno vietata. Negli anni '60 e '70, questa autorità è stata in qualche modo ridotta. Le forze dell'ordine ora hanno bisogno di un file ordine del tribunale ascoltare conversazioni private e queste informazioni possono essere utilizzate in tribunale solo in determinate circostanze.

Inoltre, l'ordine del tribunale consentirà alle autorità di ascoltare solo una richiesta di a un certo periodo di tempo. Anche sotto questo stretto controllo, la pratica delle intercettazioni governative è molto controversa. I sostenitori delle libertà civili sottolineano che quando tocchi una linea telefonica, non stai solo invadendo la privacy del soggetto, ma anche la privacy della persona con cui il soggetto sta parlando.

Con l'espansione di Internet, sono emerse molte nuove preoccupazioni. I modem utilizzano le linee telefoniche allo stesso modo dei telefoni tradizionali, ma invece di trasmettere un modello di elettricità che rappresenta i suoni, trasmettono uno schema che rappresenta i bit e i byte che compongono le pagine Web e la posta elettronica. Il governo (e altri) possono visualizzare queste informazioni utilizzando sniffer di pacchetti, come il sistema Carnivore dell'FBI. Dal momento che non è effettivamente una conversazione verbale, la comunicazione Internet non è protetta dalle stesse leggi che proteggono l'uso tradizionale del telefono. Ma nel 1986, il governo degli Stati Uniti ha promulgato il Legge sulla privacy delle comunicazioni elettroniche (ECPA), regolamento sulle intercettazioni che protegge e-mail, cercapersone e telefonate.

Molte organizzazioni, inclusa l'American Civil Liberties Union (ACLU), sostengono che l'ECPA non fa abbastanza per proteggere la privacy individuale. Affermano che l'atto non è così rigoroso come le vecchie leggi sulle intercettazioni. I loro argomenti principali sono che le autorità sono autorizzate a monitorare queste linee di comunicazione in una gamma molto più ampia di circostanze e che ci sono troppi funzionari giudiziari che possono approvare l'intercettazione. Inoltre, solo il contenuto della comunicazione è protetto. Il governo è libero di monitorare chi sta comunicando con chi e con quale frequenza.

Crittografia dei dati le tecnologie stanno aiutando a limitare in una certa misura le intercettazioni non autorizzate, ma con l'espansione delle capacità di crittografia, anche le tecniche di intercettazione si espandono. In futuro, le intercettazioni probabilmente non saranno facili come collegare un telefono alla linea fuori casa di qualcuno, ma quasi certamente continueranno in una forma o nell'altra. Ogni volta che le informazioni vengono trasmesse da un punto all'altro, c'è la possibilità che una spia le intercetti lungo il percorso. Questo è quasi inevitabile in un sistema di comunicazione globale.

Per saperne di più sulle intercettazioni tradizionali, sulle moderne intercettazioni e sulla controversia che circonda le intercettazioni governative, controlla i link nella pagina successiva.

Chi sta toccando?Le intercettazioni telefoniche sono disponibili in tutte le forme e dimensioni. Gli intercettatori amatoriali di solito sono solo guardoni che si divertono a spiare gli altri. I loro metodi sono relativamente rudimentali e rilevabili (vedi È possibile rilevare se qualcuno sta utilizzando illegalmente la mia linea telefonica? Per sapere come rilevare un rubinetto). All'altra estremità dello spettro, ci sono le forze dell'ordine governative: la polizia, l'FBI, la CIA e altre agenzie toccano le linee telefoniche per raccogliere informazioni sull'attività criminale. Hanno accesso alle reti di commutazione centrali nel sistema telefonico, quindi possono facilmente toccare i telefoni senza essere rilevati. Hanno anche accesso alle stazioni che inoltrano le chiamate dei cellulari, il che consente loro di intercettare le comunicazioni wireless. Tuttavia, sono vincolati dalle leggi sulla privacy, quindi non possono semplicemente spiare nessuno in qualsiasi momento (legalmente, almeno).

Il più diffuso intercettazioni professionali si svolge nello spionaggio industriale. Molte aziende si spiano a vicenda proprio come fanno le nazioni in tempo di guerra. Le spie ascoltano per raccogliere segreti del settore, piani aziendali e qualsiasi altra informazione che darà alla loro azienda un vantaggio rispetto alla concorrenza.

Articoli Correlati

- Come funzionano i telefoni

- Come funziona la radio

- Come funziona Carnivore

- Come funziona la crittografia

- Come funziona la sorveglianza sul posto di lavoro

- Come funzionano gli scanner radio

- È possibile rilevare se qualcuno sta utilizzando illegalmente la mia linea telefonica?

- Cos'è un satellite buco della serratura e cosa può davvero spiare?

Altri ottimi link

- Riepilogo della legge sulla privacy delle comunicazioni elettroniche del 2000

- Il problema delle intercettazioni e delle intercettazioni in tutto il mondo

- Centro informazioni sulla privacy elettronica: intercettazioni

- Intercettazioni / intercettazioni nelle conversazioni telefoniche: c'è motivo di preoccupazione?

- Segnali di pericolo di intercettazioni segrete